| Panel | ||||

|---|---|---|---|---|

| ||||

|

Contexte

Les tentatives d'intrusion pour corruption ou vol de données ne doivent pas être sous-estimées dans le cadre de votre supervision de vos postes et serveurs Linux. Ce check a donc été conçu pour vous permettre de garder le maximum de vigilance sur les échecs de connexion sur votre parc.

Le check Connections Connection Failed by SSH va vérifier vos logs dans un laps de temps donné ( 24h par défaut, modifiable dans les données ) et vous donner le nombre total de tentatives de connexions échouées, et un tableau comportant une ligne par , trio IP-Host-Interface ( dans le cas d'une connexion réseau ) et ou couple Host-Interface ( dans le cas d'une connexion locale sans adresse IP ).

- Vous obtiendrez alors le nombre de tentatives au cas pas par cas, la date de la première et de la dernière tentative, et les informations précédemment énoncées.

- Le tableau est classé par le nombre total de tentatives de connexion pour le trio IP-Host-Interface ou Host-Interface.

- Deux seuils configurables permettent de déterminer quand le check passe en ATTENTION, puis en CRITIQUE.

| Note | ||

|---|---|---|

| ||

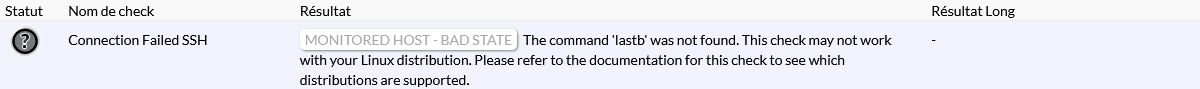

Le check ne supporte pas certaines distributions, où la commande 'lastb' n'est plus disponible :

Un status INCONNU sera renvoyé si le check ne peut pas s'exécuter. |

| Panel |

|---|

| Panel |

|---|

| Panel |

Paramétrage

Le check utilise la ligne de commande suivante :

| Code Block | ||||

|---|---|---|---|---|

| ||||

$SHINKEN$LINUXBYSSH_LINUXBYSSHSHINKEN_PLUGINSDIR$/check_linux_health_by_ssh_rust --check check_connection_failed -H "$HOSTADDRESS$" -u "$_HOSTSSH_USER$" -p "$_HOSTSSH_PORT$" -i "$_HOSTSSH_KEY$" -P "$_HOSTSSH_KEY_PASSPHRASE$" -w "$_HOSTCONNECTION_WARNING$" -c "$_HOSTCONNECTION_CRITICAL$" -l "$_HOSTCONNECTION_INTERFACE$" -t "$_HOSTCONNECTION_TIME_LIMIT$" |

Données utilisées provenant du modèle

Données communes pour les checks des modèles

Authentification

| Excerpt Include | ||||||

|---|---|---|---|---|---|---|

|

Données spécifiques pour ce check

| Donnée | Modifiable sur | Unité | Valeur par défaut | Description | ||

|---|---|---|---|---|---|---|

| l'Hôte ( Onglet Données ) | -- | 5 | Définit le nombre de connexions échouées à partir duquel le check passe en CRITIQUE ATTENTION. | ||

| l'Hôte ( Onglet Données ) | -- | 10 | Définit le nombre de connexions échouées à partir duquel le check passe en ATTENTION CRITIQUE. | ||

| l'Hôte ( Onglet Données ) | heures | 24 | Les X dernières heures de logs lus , pour identifier les connexions échouées. | ||

| l'Hôte ( Onglet Données ) | ssh,tty | Interface Filtres des interfaces de connexion à prendre en compte dans le check, séparées par des virgules.Interfaces supportés : pts,tty,ssh,all. Exemples :

La valeur ALL peut être utilisé afin de prendre en compte toutes les interfaces. |

Données utilisées provenant du check

Pas de données spécifiques pour ce check

Résultat

Exemple

| Panel |

|---|

| Panel |

|---|

Interprétation des données

Statut

Il peut prendre 4 valeurs OK / CRITIQUE / ATTENTION / INCONNU .

Le statut va dépendre du retour de sonde et de la configuration spécifique du check pour les données suivantes :

- CONNECTION_WARNING

- CONNECTION_CRITICAL

Voici un tableau récapitulatif du statut attendu suivant le retour de sonde :

| Info | ||

|---|---|---|

Affichage des Seuils

|

Situation | Statut | Exemple |

|---|---|---|

|

| CRITIQUE |

| ||

|

| ATTENTION |

|

Métriques

Définition

| Nom de la métrique | Unité | Description |

|---|

Pré-requis pour certains checks

| Seuil d'avertissement | Seuil critique | |||

|---|---|---|---|---|

| total | -- | Nombre de connexions échouées | CONNECTION_WARNING | CONNECTION_CRITICAL |

Exemple

| Panel |

|---|

Les Erreurs

Erreurs spécifiques à ce check

| Excerpt | ||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

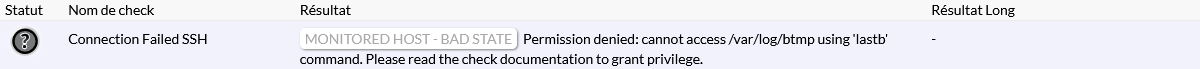

Certains checks requièrent un accès spécifique à des fichiers. Pour se faire une commande est à votre disposition.

Cette commande permettra

|

|

|

|

Fonctionnement

La commande modifie le fichier /usr/lib/tmpfiles.d/var.conf qui est chargé de rétablir les droits au redémarrage de la machine. Ce fichier n'est pas disponible sur toutes les distributions Linux, vous pourrez alors avoir une erreur, "no such file or directory", cela n'affecte en rien l'application de la commande.

Ensuite le fichier /etc/logrotate.conf sera modifié de la même façon pour qu'à la rotation des logs (tous les mois par défaut) les droits ne soient pas rétablis.

Pour finir nous changeons donc les droits des fichiers /var/log/btmp et /etc/ssh/sshd_config pour permettre au groupe utilisé pour la supervision ( et donc son utilisateur ) de les lire.

Exécution de la commande

|

|

| Excerpt Include | ||||||

|---|---|---|---|---|---|---|

|