| Panel | ||||

|---|---|---|---|---|

| ||||

|

Contexte

Le check Security by SSH lit les fichiers de configuration de votre serveur SSH les affiche sous frome forme de tableau.

- Ce qui vous permet de consulter accès simplement la configuration de votre serveur SSH, sans devoir vous connecter dessus ( dans ce cas le check sera toujours en OK ).

- En plus, si vous le souhaitez, vous pouvez détecter si la configuration correspond à vos standards de sécurité en fournissant les valeurs des paramètres comme référence.

- Par exemple, le standard sur le nombre maximum de clients connectés simultanément au serveur pourra être de 2, et le check sera en CRITIQUE, si un de vos serveurs est paramétré à 4.

- Par exemple, le standard sur le nombre maximum de clients connectés simultanément au serveur pourra être de 2, et le check sera en CRITIQUE, si un de vos serveurs est paramétré à 4.

| Panel |

|---|

Paramétrage

Le check utilise la ligne de commande suivante :

| Code Block | ||||

|---|---|---|---|---|

| ||||

$LINUXBYSSH_SHINKEN_PLUGINSDIR$/check_linux_health_by_ssh_rust --check check_ssh_security

-H "$HOSTADDRESS$"

-u "$_HOSTSSH_USER$"

-p "$_HOSTSSH_PORT$"

-i "$_HOSTSSH_KEY$"

-P "$_HOSTSSH_KEY_PASSPHRASE$"

-w "$_HOSTSSH_SECURITY_WARN$"

-v "$_HOSTSSH_PROTOCOL$","$_HOSTSSH_ROOT_LOGIN$","$_HOSTSSH_EMPTY_PASS$","$_HOSTSSH_PASS_AUTH$","$_HOSTSSH_USER_ENV$","$_HOSTSSH_MAX_AUTH$","$_HOSTSSH_ALIVE_INTERVAL$","$_HOSTSSH_ALIVE_MAX$"

-T "$_HOSTSHINKEN_TMP_DIRNAME$" |

Données utilisées provenant du modèle

Données communes pour les checks des modèles

Authentification

| Excerpt Include | ||||||

|---|---|---|---|---|---|---|

|

| Section |

|---|

Fichiers temporaires |

| Section | ||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

Données spécifiques pour ce check

| Donnée | Modifiable sur | Valeur par défaut | Description | Nom dans la configuration sshdDescription | ||||||

|---|---|---|---|---|---|---|---|---|---|---|

| Valeur par défaut |

| l'Hôte ( Onglet Données ) | 2 clientalivecountmax | Nombre maximum de clients connectés simultanément au serveur | clientalivecountmax | 2||||

| l'Hôte ( Onglet Données ) | 60 clientaliveinterval | Secondes avant que le client soit déconnecté pour inactivité | 60clientaliveinterval | ||||||

| l'Hôte ( Onglet Données ) | 2 maxauthtries | Maximum de tentatives de connexion autorisées | 2maxauthtries | ||||||

| l'Hôte ( Onglet Données ) | no passwordauthentication | Autorisation ou non d'accès au serveur par mot de passe | passwordauthentication | no||||||

| l'Hôte ( Onglet Données ) | no permitemptypasswords | Autorisation ou non d'accéder au serveur par des comptes sans mot de passe | permitemptypasswords | ||||||

| no

| l'Hôte ( Onglet Données ) | no permitrootlogin | Autorisation ou non d'accéder au serveur par le compte root | permitrootlogin | |||||

| no

| l'Hôte ( Onglet Données ) | no permituserenvironment | Autorisation ou non au client connecté de modifier l'environnement | nopermituserenvironment | |||||

| protocoll'Hôte ( Onglet Données ) | 2 | Version du protocole SSH utilisée | protocol | 2||||||

| l'Hôte ( Onglet Données ) | False | Active/désactive les alertes dues au check | False |

| Info | ||

|---|---|---|

| ||

Dans l'optique de proposer une sécurité stricte, nos valeurs par défaut ont été choisies pour une installation basique d'un serveur linux, nous vous conseillons fortement de les modifier pour les adapter à la sécurité que vous souhaitez fixer sur votre/vos serveur(s). Comme expliqué précédemment, ces données sont utilisées uniquement si la donnée SSH_SECURITY_WARN est à True. |

Données utilisées provenant du check

Pas de données spécifiques pour ce check

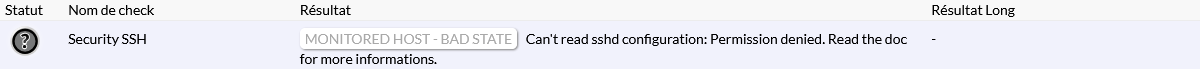

Résultat

Dans ce premier résultat le paramètre SSH_SECURITY_WARN est défini à False, le check passe donc en OK, car il a réussi à trouver le fichier de configuration :

| Panel |

|---|

Interprétation des données

Statut

Il peut prendre quatre valeurs OK / CRITIQUE / INCONNU .

Le statut va dépendre du retour de sonde et de la configuration spécifique du check pour la donnée suivante :

- SSH_SECURITY_WARN

Voici un tableau récapitulatif du statut attendu suivant le retour de sonde :

| Info | ||

|---|---|---|

Le texte de la colonne "Affichage des seuils" montre les paramètres utilisés et leur valeur définie sur l'équipement supervisé.

|

Situation | Statut | Exemple |

|---|

- Le check n'a pas la permission d'écrire dans le dossier temporaire

INCONNU

- Le check n'a pas la permission d'écrire des clefs ssh temporaires

INCONNU

| CRITIQUE |

- Le check s'est déroulé correctement

OK

|

Métriques

Aucune métrique n'est renvoyée pour ce check

Mise en place ( pré-requis pour ce check )

Les Erreurs

Erreurs spécifiques à ce check

| Excerpt | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

|

| Info | ||

|---|---|---|

| ||

Cette série de commandes ne peut être effectuée qu'en ayant les droits root

Donc en étant connecté au compte root ou en ayant fait la commande "su" au préalable.

|

|

|

|

|

| Excerpt Include | ||||||

|---|---|---|---|---|---|---|

|