Contexte

Le check Receiver - $KEY$ - Performance API Connection vérifie la latence de connexion au Receiver et ses performances

|

Paramétrage

Le check utilise la ligne de commande suivante :

$PLUGINSDIR$/check_shinken -H "$HOSTADDRESS$" -p "$ARG2$" --shinkenversion "$SHINKENVERSION$" -t arbiter -m $ARG1$ --timeout "$_HOSTCHECK_SHINKEN_TIMEOUT$" -w "$_HOSTTHRESHOLD_CPU_STOLEN_WARNING$" -c "$_HOSTTHRESHOLD_CPU_STOLEN_CRITICAL$" |

Données utilisées provenant du modèle

Données communes pour les checks du modèle

Données spécifiques pour ce check

| Nom | Modifiable sur | Unités | Défaut | Valeur par défaut à l'installation de Shinken | Description | ||

|---|---|---|---|---|---|---|---|

| RECEIVER_PORT | Modèle d'hôte ( Onglet Données ) | --- | 7773 | 7773 | Configuration du port de communication avec du Receiver. Autres check(s) impacté(s) :

Note : Cette valeur remplacera dans la commande la valeur $ARG2$ |

Les données DFE ( Duplicate Foreach )

Données utilisées provenant du check

Pas de données spécifiques pour ce check.

Données globales

Propriétés de l'hôte

Résultat

Exemple

|

Interprétation

Statut

Il peut prendre quatre valeurs OK/ CRITIQUE/ ATTENTION / INCONNU.

- Le statut va dépendre du retour de sonde et de la configuration spécifique du check pour les données suivantes :

- THRESHOLD_CPU_STOLEN_CRITICAL,

- THRESHOLD_CPU_STOLEN_WARNING,

- CHECK_SHINKEN_TIMEOUT

Voici un tableau récapitulatif du statut attendu suivant le retour de sonde :

Situation | Statut |

|---|---|

Si un démon est bloqué et doit être redémarré | CRITIQUE |

En fonction du pourcentage de CPU volé :

| CRITIQUE |

En fonction du pourcentage de CPU volé :

| ATTENTION |

Si le démon a bloqué une tentative de chargement d'objet malveillant | ATTENTION |

Si le démon est en cours d'arrêt | ATTENTION |

Si la sonde n'a pas eu de réponse avant le temps maximum

| INCONNU |

Résultat

Renvoi au format texte le temps de réponses du démon.

Résultat Long

Pas de résultat long pour ce check.

Description des erreurs

Erreur de vol de CPU

- Si la VM se fait voler trop de temps de calcul (CPU Stolen), le check sera mis en WARNING ou en CRITIQUE ( en fonction du taux de vol fixé par défaut ou indiqué par l'utilisateur ).

- Vous pouvez avoir plus d'information sur cet indicateur et comment réduire la parte de temps de la VM sur la page Machine VMWare avec un fort taux de CPU Stolen (%ready + %costop)

|

|

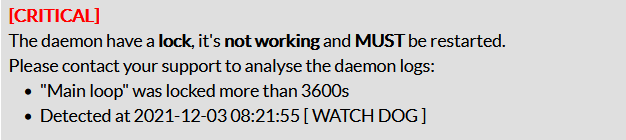

Erreur d'un démon bloqué, qui doit être redémarré

- Si un démon est dans un état bloqué, il doit être redémarré. Si c'est le cas:

- les checks seront en ERROR avec le message suivant,

- il faut ouvrir un ticket à votre support pour analyser le blocage

|

Le démon a bloqué une tentative de chargement d'objet malveillant

Il est possible qu'un démon puisse détecter et bloquer une tentative d'injection d'objet malveillant par le biais de l'une de ses routes.

Un message est remonté :

- le nombre total de ces tentatives que le démon a bloqué ce jour ( le compte commence à minuit ) ;

- pour chacune des tentatives ( maximum 3 ) :

- descriptif de l'objet que l'attaquant essaye de charger,

- sa provenance de l'attaque, par exemple le nom de la route utilisée, et l'IP à la source de l'attaque,

- sa date.

|

Le démon est en cours d'arrêt

|

Métriques

| Nom | Unité | Description | |

|---|---|---|---|

| seconde | Temps de connexion et d'obtention d'un appel bloquant dans le démon et ainsi voir si les appels bloquants ne sont pas trop long. |