Contexte

Vous retrouverez dans cette page les erreurs fréquentes liées à une mauvaise configuration, authentification ou problèmes de connexion.

Les Erreurs

La connexion a échoué, car la paire utilisateur / clef public n'est pas reconnu par l'hôte supervisée.

Résolution : Possibles raisons : La clef privée configurée par la donnée SSH_KEY n'existe pas.

Le mot de passe pour déchiffrer la clef privé n'est pas correct.

Résolution : Vérifier la donnée SSH_KEY_PASSPHRASE. La résolution DNS a échoué.

Résolution : La résolution DNS a échoué.

Résolution :Erreurs de connexion ( communes à tous les checks )

UNKNOWN – Username/PublicKey combination invalid

UNKNOWN – Unable to extract public key from private key file : Unable to open private key file

UNKNOWN – Unable to extract public key from private key file : Wrong passphrase or invalid/unrecognized private key file format

UNKNOWN – Connection refused (os error 111)

Vérifier l'adresse ou le nom utilisé pour se connecter à l'hôteUNKNOWN – Name or service not known

Vérifier l'adresse ou le nom utilisé pour se connecter à l'hôte

Disks Usage SSH

UI CONFIGURATION - PARAMETER ISSUE – Found [...] mounted partitions on the host, but none is matching the filtering parameters.

Aucun point de montage ne correspond aux paramètres d'inclusions ou d'exclusions :

- STORAGE_MOUNTS

- STORAGE_EXCLUDE_MOUNTS

RESOLUTION :

Les paramètres suivants doivent être mise à jour :

- STORAGE_MOUNTS

- STORAGE_EXCLUDE_MOUNTS

Afin de mieux régler les paramètres de filtre, la commande suivante permet de lister les partitions disponibles sur le linux supervisé :

Les instructions suivantes sont à exécuter sur l'hôte supervisée.

df -TP

NtpSync SSH

Il suffit généralement de patienter quelques secondes. Si le problème persiste la configuration NTP doit avoir un problème. Le service de temps ntpd n'est pas démarré.

Résolution La commande suivant permet de redémarrer le service de temps ntpd : Le serveur de temps ntpd n'est pas installé sur le serveur supervisé.

Résolution Installer le packet ntp, ou ntpsec pour les serveurs plus récents. D'autres serveurs NTP peuvent également être installé, comme chrony ; supervisé par le Modèle chrony_by_ssh. Pour installer le packet ntpsec ( équivalent plus récent )MONITORED HOST - BAD STATE – No NTP source server found.

MONITORED HOST - BAD STATE – NTP daemon seems to be shutdown

systemctl restart ntpd

MONITORED HOST - BAD STATE – NTP tools and daemon are not installed

# Centos 6, 7

yum install ntp

# Debian 11

dnf install ntp

# Ubuntu 14, 16, 18, 20, 22

apt install ntp

# Opensuse 15

zypper install ntp

# Debian 11, 12, 13, 14

dnf install ntpsec

# Fedora 37, 38, 39, 40, 41, 42, 43

apt install ntpsec

# Ubuntu 18, 20, 22, 24, 25, 26

NtpSyncChrony SSH

MONITORED HOST - BAD STATE – Chrony daemon is not synchronized.

Il suffit généralement de patienter quelques secondes. Si le problème persiste la configuration NTP doit avoir un problème.

MONITORED HOST - BAD STATE – Chrony daemon seems to be shutdown.

Le serveur de temps chronyd n'est pas démarré sur le serveur supervisé.

Résolution

Démarrer le démon chrony.

systemctl start chronyd systemctl enable chronyd

MONITORED HOST - BAD STATE – Chrony tools and daemon are not installed.

Le serveur de temps chronyd n'est pas installé sur le serveur supervisé.

Résolution

Installer le packet chrony pour les serveurs plus récents. D'autres serveurs NTP peuvent également être installé, comme ntpd.

# Centos 6, 7, 8, 9, 10 yum install chrony # Debian 11, 12, 13, 14 dnf install chrony # Ubuntu 14, 16, 18, 20, 22, 24, 25, 26 apt install chrony # Fedora 37, 38, 39, 40, 41, 42, 43 apt install chrony # Opensuse 15.4, 15.5, 15.6 zypper install chrony

NtpSyncTymeSync SSH

Il suffit généralement de patienter quelques secondes. Si le problème persiste la configuration NTP doit avoir un problème. Le service "systemd-timesyncd" n'est pas installé sur le serveur supervisé.

Résolution Installer le packet "systemd-timesyncd" pour les serveurs plus récents. D'autres serveurs NTP peuvent également être installé, comme ntpd. Le service "systemd-timesyncd" n'est pas démarré sur le serveur supervisé.

Résolution Démarrer le service "systemd-timesyncd".MONITORED HOST - BAD STATE – "systemd-timesyncd" daemon is not synchronized. [...]

MONITORED HOST - BAD STATE – "systemd-timesyncd" tools and deamon are not installed.

# Debian 11, 12, 13, 14

apt install systemd-timesyncd

# Ubuntu 18, 20, 22, 24, 25, 26

apt install systemd-timesyncd

MONITORED HOST - BAD STATE – "systemd-timesyncd" seems to be shutdown.

systemctl enable systemd-timesyncd

systemctl start systemd-timesyncd

Stats CPU SSH

MONITORED HOST - BAD STATE – Command 'mpstat' not found.

Résolution

Installer le packet 'sysstat' sur sa distribution, selon son gestionnaire de packet.

# Alma, Rocky, Centos, Fedora, OpenSUSE yum install sysstat dnf install sysstat # Ubuntu, Debian apt install sysstat # Arch, Manjaro pacman -Syu sysstat

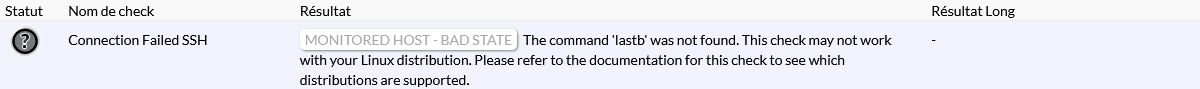

Connection Failed SSH

Le check va exécuter à distance la commande 'lastb' mais qui n'est pas disponible sur votre machine.

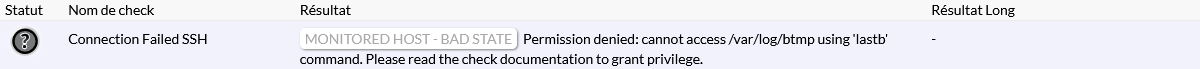

L'utilisateur de supervision n'a pas accès aux fichiers de logs btmp ( /var/log/btmp )

Les commandes suivantes permettront au groupe de l'utilisateur choisi pour votre supervision Shinken d'avoir un accès ( en lecture seule ) au fichier /var/log/btmp, fichier comportant vos logs de connexions échouées. Sans cet accès, la sonde ne fonctionnera pas et vous renverra le statut INCONNU. Remarque Cette série de commandes ne peut être effectuée qu'en ayant les droits root. Donc en étant connecté au compte root ou en ayant fait la commande "su" au préalable. Commandes à exécuter : 1. La commande sed -i -e "s/btmp 0600/btmp 0640/g" /usr/lib/tmpfiles.d/var.conf modifie les droits par défaut du fichier /var/log/btmp dans le fichier de configuration des fichiers temporaires. 2. La commande chmod 640 /var/log/btmp applique immédiatement les droits nécessaires sur le fichier. 3. La commande usermod -aG utmp user-service-shinken ajoute l'utilisateur user-service-shinken au groupe utmp, qui a la responsabilité des logs système.MONITORED HOST - BAD STATE – The command 'lastb' was not found.

MONITORED HOST - BAD STATE – Permission denied

sed -i -e "s/btmp 0600/btmp 0640/g" /usr/lib/tmpfiles.d/var.conf

chmod 640 /var/log/btmp

usermod -aG utmp user-service-shinken

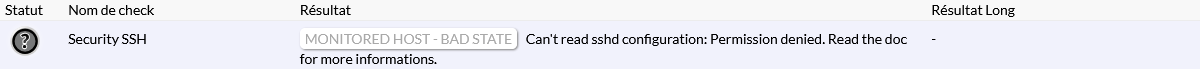

Security SSH

L'utilisateur de supervision n'a pas accès aux fichiers de configuration sshd.

Résolution Les commandes suivantes permettront au groupe de l'utilisateur choisi pour votre supervision Shinken d'avoir un accès ( en lecture seule ) aux fichiers de configuration sshd. Sans cet accès, la sonde ne fonctionnera pas et vous renverra le statut INCONNU. Remarque Cette série de commandes ne peut être effectuée qu'en ayant les droits root. Donc en étant connecté au compte root ou en ayant fait la commande "su" au préalable. Certains checks requièrent un accès spécifique à des fichiers. Commandes à exécuter : 1. La commande sed -i -e "s/create 0600/create 0640/g" /etc/logrotate.conf modifie les droits par défaut dans le fichier de configuration de logrotate. 2. La commande chmod 640 /etc/ssh/sshd_config applique immédiatement les droits nécessaires. 3. La commande chown root:user-service-shinken /etc/ssh/sshd_config modifie le groupe du fichier. Le check n'a pas la permission d'écrire dans le dossier temporaire.

Resolution Remarque Cette série de commandes ne peut être effectuée qu'en ayant les droits root. Donc en étant connecté au compte root ou en ayant fait la commande "su" au préalable. 1. La commande mkdir --parents /tmp/$shinken_tmp_dirname crée un récursivement un répertoire. 2. La commande chown root:user-service-shinken /tmp/shinken modifie le groupe du dossier /tmp/shinken. 3. La commande chmod g+rwx /tmp/shinken applique immédiatement les droits nécessaires au dossier /tmp/shinken pour le groupe user-service-shinken.MONITORED HOST - BAD STATE – Can't read sshd configuration: Permission denied.

sed -i -e "s/create 0600/create 0640/g" /etc/logrotate.conf

chmod 640 /etc/ssh/sshd_config

chown root:user-service-shinken /etc/ssh/sshd_config

MONITORED HOST - BAD STATE – Failed to load temporary ssh key.

MONITORED HOST - BAD STATE – Permission denied when creation [...]shinken_tmp_dirname="shinken"

mkdir --parents /tmp/$shinken_tmp_dirname

chown root:user-service-shinken /tmp/$shinken_tmp_dirname

chmod g+rwx /tmp/$shinken_tmp_dirname